ė├ASP.NET 1.1 ą┬╠žš„Ę└ĘČScript╣źō¶

░l(f©Ī)▒ĒĢr(sh©¬)ķgŻ║2024-01-17 üĒį┤Ż║├„▌xšŠš¹└ĒŽÓĻP(gu©Īn)▄ø╝■ŽÓĻP(gu©Īn)╬─š┬╚╦ÜŌŻ║

[š¬ę¬]ŠW(w©Żng)šŠĄ─░▓╚½Ż¼║▄ČÓĢr(sh©¬)║“Ż¼Äū║§┤·▒Ē┴╦ę╗éĆ(g©©)å╬╬╗ŠW(w©Żng)Įj(lu©░)Ą─░▓╚½ĪŻī”(du©¼)ė┌īóŠW(w©Żng)šŠū„×ķŲ¾śI(y©©)ī”(du©¼)═Ōą╬Ž¾Ą─Ų¾śI(y©©)╗“š▀š■Ė«Č°čįŻ¼ŠW(w©Żng)šŠ░▓╚½Ė³╝ėųžę¬ĪŻ¼F(xi©żn)į┌║▄ČÓŠW(w©Żng)šŠČ╝░▓čb┴╦Ę└╗ē”Ą╚░▓╚½įO(sh©©)éõŻ¼┐╔╩ŪŻ¼ę╗ą®║å(ji©Żn)å╬Ą─▀M(j©¼n)╣źŻ¼Ę┤Č°ŅH×ķūī╚╦é¹─XĮŅĪŻ▒╚╚ńŻ¼═©▀^ŠW(w©Żng)šŠŻ¼╠ßĮ╗É║ęŌ┤·┤aŻ¼▀@Š═╩Ū▒╚▌^ļyęįĘ└ĘČĄ─ę╗ĘN▀M(j©¼n)╣źŻ¼ę╗éĆ(g©©)▒╚▌^║å(ji©Żn)å╬Ą─Š▀¾w┼e└²Ż¼į┌ąĶę¬ė├æ¶╠ßĮ╗EM...

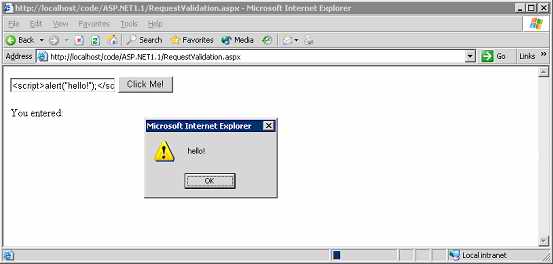

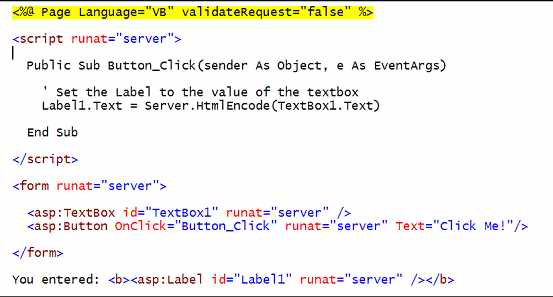

ŠW(w©Żng)šŠĄ─░▓╚½Ż¼║▄ČÓĢr(sh©¬)║“Ż¼Äū║§┤·▒Ē┴╦ę╗éĆ(g©©)å╬╬╗ŠW(w©Żng)Įj(lu©░)Ą─░▓╚½ĪŻī”(du©¼)ė┌īóŠW(w©Żng)šŠū„×ķŲ¾śI(y©©)ī”(du©¼)═Ōą╬Ž¾Ą─Ų¾śI(y©©)╗“š▀š■Ė«Č°čįŻ¼ŠW(w©Żng)šŠ░▓╚½Ė³╝ėųžę¬ĪŻ¼F(xi©żn)į┌║▄ČÓŠW(w©Żng)šŠČ╝░▓čb┴╦Ę└╗ē”Ą╚░▓╚½įO(sh©©)éõŻ¼┐╔╩ŪŻ¼ę╗ą®║å(ji©Żn)å╬Ą─▀M(j©¼n)╣źŻ¼Ę┤Č°ŅH×ķūī╚╦é¹─XĮŅĪŻ▒╚╚ńŻ¼═©▀^ŠW(w©Żng)šŠŻ¼╠ßĮ╗É║ęŌ┤·┤aŻ¼▀@Š═╩Ū▒╚▌^ļyęįĘ└ĘČĄ─ę╗ĘN▀M(j©¼n)╣źŻ¼ę╗éĆ(g©©)▒╚▌^║å(ji©Żn)å╬Ą─Š▀¾w┼e└²Ż¼į┌ąĶę¬ė├æ¶╠ßĮ╗EMAilĄžųĘĄ─öĄ(sh©┤)ō■(j©┤)ĒŚ(xi©żng)Ż¼╚ń╣¹ė├æ¶╠ßĮ╗ęįŽ┬ą┼ŽóŻ║<SCRIPT>alert(Ī░hello from scriptĪ▒)</SCRIPT>Ż¼ĮY(ji©”)╣¹Ģ■(hu©¼)į§śė─žŻ┐«ö(d©Īng)äeĄ─ė├æ¶▀M(j©¼n)╚ļ║¼ėą▀@éĆ(g©©)ą┼ŽóĄ─Ēō├µĄ─Ģr(sh©¬)║“Ż¼Š═Ģ■(hu©¼)ęŖĄĮę╗éĆ(g©©)ÅŚ│÷ą┼ŽóŻ¼▀@╩Ūęį╔Ž╠ßĮ╗Ą─É║ęŌ┤·┤aų▒Įė▀\(y©┤n)ąąĄ─ĮY(ji©”)╣¹Ż¼╚ń╣¹▀@śėĄ─┤·┤a╔į╬óĖ─äė(d©░ng)Ż¼Ė³╝ėÅ═(f©┤)ļsę╗³c(di©Żn)Ż¼ŲŲē─ą¦╣¹ūį╚╗Ė³╝ė¾@╚╦ĪŻ│╠ą“åTį┌įO(sh©©)ėŗ(j©¼)│╠ą“Ą─Ģr(sh©¬)║“Ż¼╚ń╣¹ø]ėą▌^║├┐╝æ]ī”(du©¼)ė├æ¶╠ßĮ╗ą┼Žó▀M(j©¼n)ąą▀m«ö(d©Īng)?sh©┤)─Öz£y(c©©)Ż¼║▄╚▌ęūŠ═Ģ■(hu©¼)ę“?y©żn)ķ│╠ą“Ą─▓╗ĮĪ╚½Č°ī?d©Żo)ų┬▓╗┐╔ŅA(y©┤)┴ŽĄ─║¾╣¹ĪŻį┌ASP║═ASP.NET1.0╗“š▀Ųõ╦¹╚╬║╬ķ_░l(f©Ī)╣żŠ▀ųąŻ¼╬ęéā▓╗Ą├▓╗į┌│╠ą“ųą▓╔ė├ę╗ą®╝╝Ū╔üĒĘ└ĘČė├æ¶╠ßĮ╗Ą─É║ęŌ┤·┤aŻ¼Č°│╠ą“įO(sh©©)ėŗ(j©¼)Ą─įŁätŠ═╩ŪĪ░╝┘Č©├┐ę╗éĆ(g©©)ė├æ¶╠ßĮ╗Ą─ą┼ŽóČ╝╩ŪÉ║ęŌĄ─Ī▒Ż¼╦∙ęįŻ¼│╠ą“åT▓╗Ą├▓╗─├│÷▓┐ĘųŠ½┴”üĒū÷╠ßĮ╗ą┼ŽóĄ─Öz£y(c©©)╣żū„ĪŻČ°į┌ūŅą┬░l(f©Ī)▓╝Ą─ASP.NET1.1ųąŻ¼▀@śėĄ─Öz£y(c©©)Š═║å(ji©Żn)å╬╔§ų┴╩Ū▓╗▒ž┴╦ĪŻ¼F(xi©żn)į┌Ż¼╬ęéāüĒ┐┤ę╗éĆ(g©©)Š▀¾wĄ─└²ūėŻ║

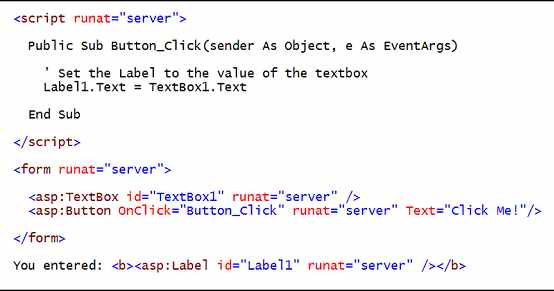

ęį╔ŽĄ─┤·┤a║▄║å(ji©Żn)å╬Ż¼Š═╩Ūīóė├æ¶▌ö╚ļĄ─ą┼Žó▀M(j©¼n)ąą¼F(xi©żn)īŹ(sh©¬)Ż¼▀\(y©┤n)ąąęį║¾╩Ū▀@śėĄ─Ż║

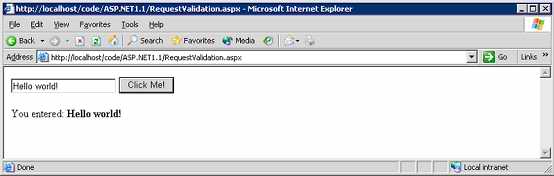

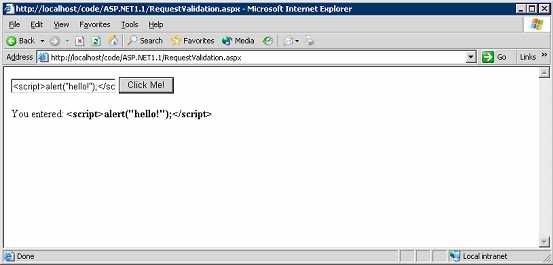

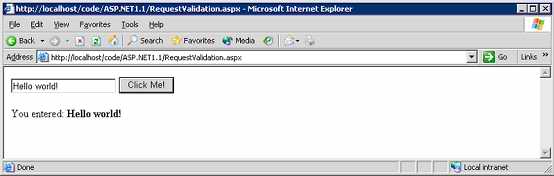

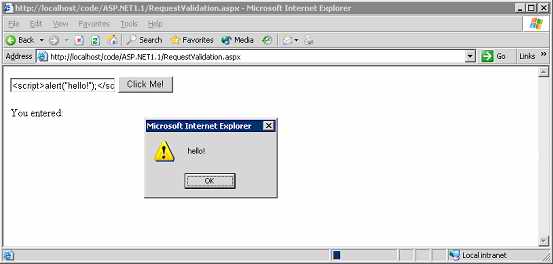

ęį╔Ž╬ęéā▌ö╚ļę╗éĆ(g©©)║å(ji©Żn)å╬Ą─Ī░Hello worldĪ▒Ż¼┐╔ęį┐┤ĄĮŻ¼Ēō├µ║▄š²│ŻĄ─▀M(j©¼n)ąą┴╦’@╩ŠŻ¼─Ū├┤Ż¼╚ń╣¹╬ęéā▌ö╚ļĪ░<script>alert("hello!")</script>Ī▒Ģ■(hu©¼)į§śė─žŻ┐¼F(xi©żn)į┌Š═üĒ┐┤┐┤▀\(y©┤n)ąąĮY(ji©”)╣¹Ż║

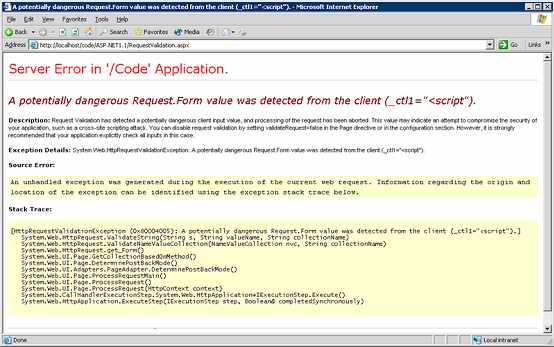

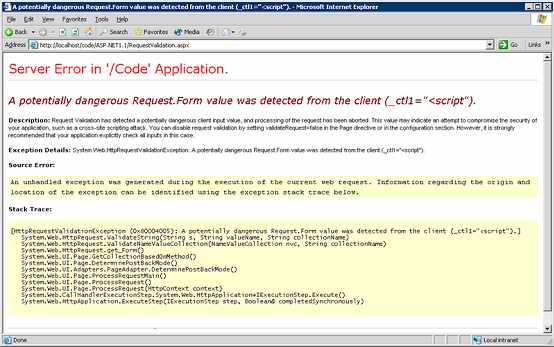

║▄├„’@Ż¼╩Ūę╗éĆ(g©©)Õe(cu©░)š`ą┼ŽóŻ║Ī░potentially dangerous Request.Form value was detectedĪŁĪ▒ęŌ╦╝╩Ūė├æ¶╠ßĮ╗Ą─ą┼ŽóėąØōį┌Ą─╬ŻļU(xi©Żn)Ż¼╦∙ęįŻ¼▓╗ėĶ╠ßĮ╗ĪŻ▀@Š═╩ŪAsp.NETĄ─ūŅą┬╠žš„ų«ę╗Ż¼īóė├æ¶╠ßĮ╗ą┼ŽóĄ─Øōį┌╬ŻļU(xi©Żn)┼┼│²ĄĮūŅąĪŻ¼«ö(d©Īng)╚╗Ż¼ę¬╩╣ė├▀@éĆ(g©©)ūŅą┬╠žš„╩Ū║▄║å(ji©Żn)å╬Ą─Ż¼ų▒Įėį┌Ēō├µųą┐╔ęį▀@śėįO(sh©©)Č©Ż║

<%@ Page validateRequest="true" %>

╗“š▀Ż¼ę▓┐╔ęįį┌ŠW(w©Żng)šŠ┼õų├╬─╝■Web.configųąįO(sh©©)Č©Ż║

<configuration>

<system.web>

<pages validateRequest="true" />

</system.web>

</configuration>

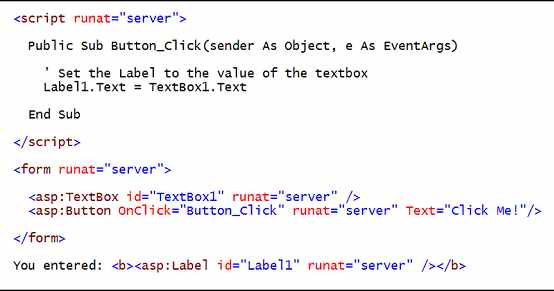

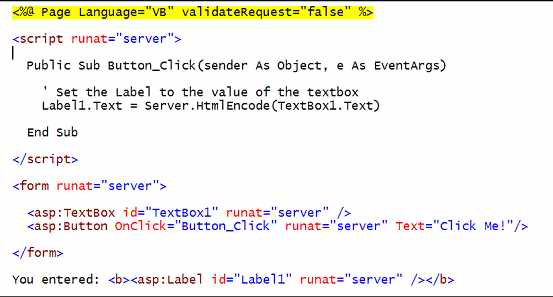

«ö(d©Īng)╚╗Ż¼ę¬╚ĪŽ¹▀@éĆ(g©©)╠žš„ę▓╩Ū┐╔ęįĄ─Ż¼ų▒Įėį┌ęį╔ŽįO(sh©©)Č©ųąīóFalseĖ─×ķTrueŠ═┐╔ęį┴╦ĪŻ╬ęéāÅŖ(qi©óng)┴ęĮ©ūhīóęį╔Ž╠žš„┤“ķ_Ż¼įO(sh©©)ų├×ķTrueŻ¼ī”(du©¼)├┐ę╗éĆ(g©©)ė├æ¶Ą─▌ö╚ļ▀M(j©¼n)ąąÖz£y(c©©)ĪŻ¼F(xi©żn)į┌Ż¼╬ęéā┐┤┐┤╚ń╣¹ė├涼F(xi©żn)į┌ĻP(gu©Īn)ķ]ęį╔Ž╠žš„Ż¼Ēō├µ▀\(y©┤n)ąąĢ■(hu©¼)ėąį§śėĄ─ĮY(ji©”)╣¹Ż║

┐╔ęį┐┤ĄĮŻ¼ęį╔ŽĒō├µ▀\(y©┤n)ąąęį║¾Ż¼│÷¼F(xi©żn)┴╦ė├æ¶▌ö╚ļų▒Įė▀\(y©┤n)ąąĄ─ĮY(ji©”)╣¹Ż║ÅŚ│÷ę╗éĆ(g©©)╠ß╩Šą┼ŽóĪŻ

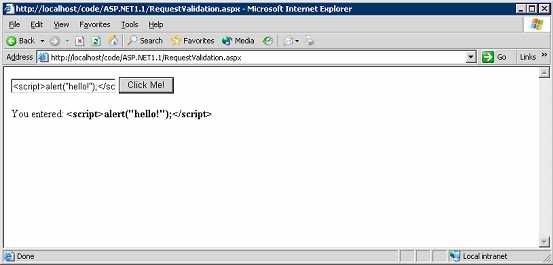

─Ū├┤Ż¼╚ń╣¹ė├æ¶▓╗ŽŻ═¹╩╣ė├Asp.NET1.1Ą─ęį╔Žą┬╠žš„Ż¼Č°ėųŽŻ═¹┐╔ęį▒╚▌^║├Ą─īŹ(sh©¬)¼F(xi©żn)│╠ą“Ą─░▓╚½ąįŻ¼æ¬(y©®ng)įōį§śėū÷─žŻ┐┐╔ęįų▒Įė╩╣ė├Server.HtmlEncode(string)üĒ¼F(xi©żn)īŹ(sh©¬)Ż¼īó╦∙ėąė├æ¶Ą─▌ö╚ļą┼Žó▐D(zhu©Żn)ōQ×ķHTMLĖ±╩ĮŻ¼ę▓Š═╩ŪįŁĘŌ▓╗äė(d©░ng)Ż©¼F(xi©żn)īŹ(sh©¬)│÷üĒ║═▌ö╚ļĄ─ę╗śėŻ®Ą─¼F(xi©żn)īŹ(sh©¬)ė├æ¶▌ö╚ļĄ─ą┼ŽóČ°▓╗ī”(du©¼)É║ęŌ┤·┤a▀M(j©¼n)ąą▀\(y©┤n)ąąĪŻ¼F(xi©żn)į┌Ż¼╬ęéāüĒ┐┤ę╗éĆ(g©©)┼e└²Ż║

ęį╔Ž┤·┤a║═Ū░├µ╠ߥĮĄ─┤·┤a╬©ę╗Ą─ģ^(q©▒)äeŠ═╩Ūī”(du©¼)ė├æ¶▌ö╚ļ▀M(j©¼n)ąą┴╦HTMLŠÄ┤aŻ¼▀\(y©┤n)ąąĮY(ji©”)╣¹╚ńŽ┬Ż║

╬ęéā┐╔ęį┐┤ĄĮŻ¼ė├æ¶Ä¦ėąØōį┌╬ŻļU(xi©Żn)Ą─▌ö╚ļŻ¼ęčĮø(j©®ng)═Ļ╚½▒╗▒▄├Ō┴╦ĪŻęį╔ŽĘĮ╩Į║═▓╔ė├ASP.NET1.1Ą─ą┬╠žš„ŽÓ▒╚Ż¼ėą╩▓├┤▓╗ę╗śė─žŻ┐ęį╔ŽĘĮ╩Įę└╚╗Įė╩▄ė├æ¶▌ö╚ļŻ¼ų╗╩Ūīó╬ŻļU(xi©Żn)┤·┤a▀M(j©¼n)ąą┴╦ą▐Ė─Ż╗Č°╩╣ė├ASP.NET1.1Ą─ą┬╠žš„Ż¼╬ŻļU(xi©Żn)┤·┤a╩Ū═Ļ╚½Š▄ų«ķT═ŌĄ─Ż¼▓╗Ģ■(hu©¼)ī”(du©¼)öĄ(sh©┤)ō■(j©┤)▀M(j©¼n)ąą╠Ä└ĒĪŻ

ęį╔Ž╬ęéā?c©©)ć“?y©żn)┴╦ASP.NET1.1Ą─ūŅą┬╣”─▄Ż¼▓óīó╦³┼cäeĄ─╝╝ąg(sh©┤)▀M(j©¼n)ąą┴╦ī”(du©¼)▒╚ĪŻŠÄ│╠ųąŻ¼╬ęéāĮ©ūhų▒Įė╩╣ė├ASP.NET1.1╠ß╣®Ą─ą┬╠žš„üĒīŹ(sh©¬)¼F(xi©żn)╬ŻļU(xi©Żn)┼┼│²Ż¼Č°▓╗╩Ū▓╔ė├HTMLŠÄ┤aĄ─ĘĮ╩ĮĪŻ